当威胁来自“内部”:如何检测与缓解比黑客更危险的信任滥用?

凌晨三点,安全工程师李响盯着屏幕上一条告警陷入沉思:一位核心研发人员在非工作时间,正从其个人工作站向一个从未见过的云存储地址批量上传设计文档。所有操作都使用着完全合法的账号和密码,防火墙规则从未被触发。这究竟是紧急的项目协作,还是一次精心策划的内部数据窃取?

当一个组织将绝大多数安全资源投向外部防火墙和入侵检测系统时,一个更隐蔽、更危险的威胁源头往往被忽视——那些已经身处信任边界之内的人。Verizon的数据显示,近60%的数据泄露事件与内部人员有关。内部威胁造成的平均损失高达64.8万美元,这还仅仅是直接财务损失。

更具颠覆性的视角是:最危险的攻击者并非总在试图突破你的防线,他们可能正持着你亲自颁发的门禁卡,坐在防线之内。

01 内部威胁的“欺诈三角”:压力、机会与合理化的化学反应

理解内部威胁,首先要超越“好人变坏”的简单叙事。犯罪学家提出的 “欺诈三角”理论 提供了一个精妙的框架:压力(动机)、机会(条件)和合理化(借口),三者交汇时,风险便急剧升高。

压力 是导火索,它可能来自个人财务危机、对公司的怨恨、职业晋升受挫,或仅仅是感到被忽视和不公对待。Ponemon研究所指出,远程办公的普及和“大辞职”潮 正在加剧这种压力,45%的员工承认在离职前会下载文件。

机会 则源于松散的安全管控。过度宽泛的访问权限、缺失的行为监控、滞密的离职权限回收,都在为有意或无意的内部威胁铺路。员工将敏感文件上传至个人网盘、使用未加密的USB设备拷贝数据,这些操作在缺乏技术监控的环境中畅通无阻。

合理化 是内心脱罪的关键一步。内部人员可能会告诉自己:“公司亏待了我,这是我应得的补偿”,或者“我只是备份一下自己的工作成果,以防万一”。这种自我说服让跨越红线变得“可以接受”。

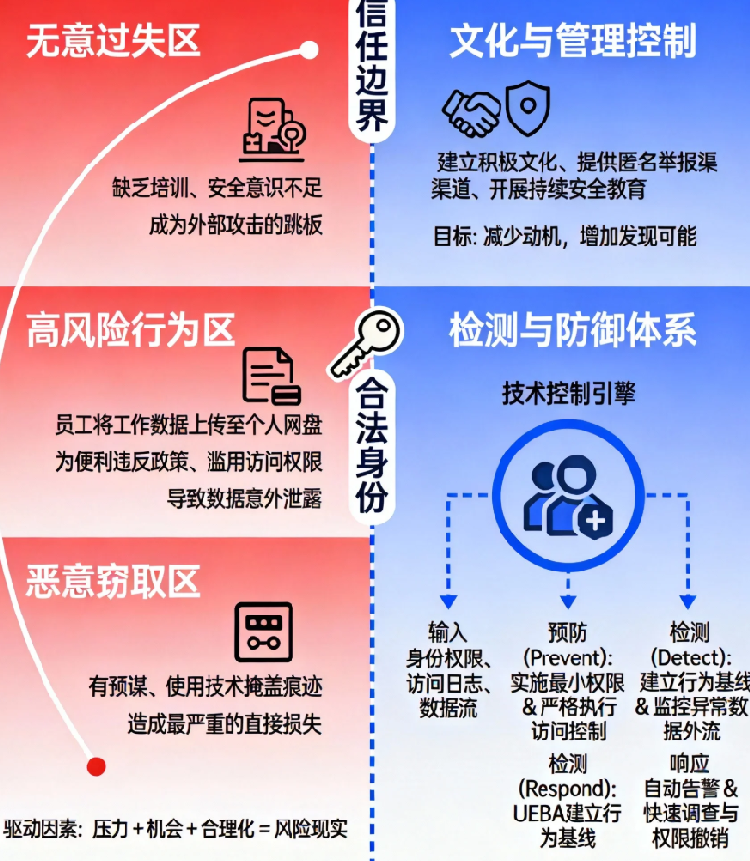

02 威胁的多元形态:从恶意窃取到无心之失

内部威胁并非铁板一块。强制点(Forcepoint)的安全专家将其光谱划分为几类典型形态,而其中大多数事件始于无心之过。

恶意内部人 是经典形象,他们目的明确,如辉瑞(Pfizer)前员工窃取疫苗商业机密,或离职员工发动勒索软件攻击。他们可能使用复杂技术掩盖行踪,如使用一次性邮箱、将文件存为邮件草稿。

粗心或缺乏培训的员工 构成了更庞大的群体。他们可能因点击钓鱼邮件而泄露凭证,或因图方便使用弱密码、违规共享账户,在无意中为外部攻击者敞开了大门。

第三方合作伙伴或承包商 同样是一个关键风险点。他们的系统可能安全性不足,其员工的行为完全在你的可视范围之外,却拥有访问关键数据的权限。

03 传统防御为何失效:当攻击者拥有合法“钥匙”

传统的安全模型建立在“边界防御”和“默认信任内部”的假设上。防火墙、入侵检测系统(IDS)专注于识别和阻挡来自外部的恶意流量与攻击特征。

然而,当攻击者本身是拥有合法身份和凭证的内部人员时,这一切形同虚设。他们不需要突破边界,他们已在边界之内;他们的行为不会匹配已知的攻击特征,因为所有操作从协议层面看都“合法”。

这正是为何高达 70%的数据泄露始于凭证被盗 的原因。无论是外部黑客盗取的凭证,还是内部人员自己的账户,一旦攻击者掌握了合法的“钥匙”,传统基于边界的防御体系便会瞬间失效。

04 检测的进化:从规则匹配到行为基线分析

应对内部威胁,需要将安全思维的焦点从“边界”和“特征”转向 “身份”和“行为”。用户与实体行为分析(UEBA)技术正是这一转变的核心。

UEBA 不依赖已知的攻击规则,而是通过机器学习,为每个用户和实体(如服务器、应用)建立动态的 “行为基线”。这个基线会学习:张三通常在何时、何地登录?他频繁访问哪些系统?下载的数据量一般是多少?

当行为显著偏离基线时,系统便会告警。例如:

微软的Sentinel等先进平台,还能结合 “对等组分析” ,判断一个用户的行为是否与其角色相似的其他同事存在显著差异,从而提供更精准的风险背景。

05 构建主动防御体系:技术控制与人文关怀的双重策略

有效的内部威胁管理不是单一工具,而是一个融合了技术、流程和文化的体系。

在技术层面,零信任(Zero Trust)架构提供了根本原则:“从不信任,始终验证”。具体措施包括:

在管理与文化层面,措施同样关键:

安全团队真正的价值,正逐渐从“防御外部攻击者”,转向“管理内部风险”。这要求我们将视线从闪烁的防火墙日志,投向更复杂的人力资源数据、行为分析报表和员工援助计划。

防御内部威胁的终极目标,不是创造一个充满猜忌的监控牢笼,而是构建一个 透明度、问责制与支持性并存的环境。在这个环境中,滥用信任的行为会因技术手段而难以隐藏、快速发现;同时,员工所面临的压力和困境也能通过人文关怀被看见和疏导。

最终,最坚固的防御并非来自更多的监控探头,而是来自一种文化——在这种文化里,维护集体安全被视为每个人的责任,而信任,成为一种通过持续、透明的验证而得以维系和强化的宝贵资产,而非一旦授予便永不收回的静态礼物。