云上合规与审计实战:从等保、GDPR到SOC2,如何应对安全审查

去年,一个做SaaS的客户收到一封邮件,头皮发麻:他们服务的某家欧洲客户要求提供GDPR合规证明,两周内必须完成。否则,合同终止。

他们技术团队熬了十个通宵,翻日志、凑证据、补配置。最后勉强交出一份报告,但客户审计师看了一眼就退回来了:“你们的审计日志只存了30天,违反GDPR要求。而且日志可以被修改,无法证明完整性。”

项目黄了。三十万欧元的年合同,没了。

这个客户后来跟我说:“我以为合规就是买几个认证、填几张表。现在才知道,合规是设计出来的,不是补出来的。”

今天聊聊云上合规与审计。不是那种“合规很重要”的废话,而是帮你理清楚:常见的合规框架到底要求什么?云上怎么配置审计日志?怎么准备证据链?真来审查了怎么应对?

01 合规不是买证书,是证明你做了该做的事

很多人对合规的理解是:花几十万买个ISO认证,挂墙上,就完事了。

这是对合规最大的误解。

合规的本质不是“有证”,而是持续证明你做了该做的事。审计师要看的不是那张证书,而是:你的访问控制有没有定期审计?你的日志有没有被篡改?你的漏洞有没有及时修补?你的员工离职后权限有没有回收?

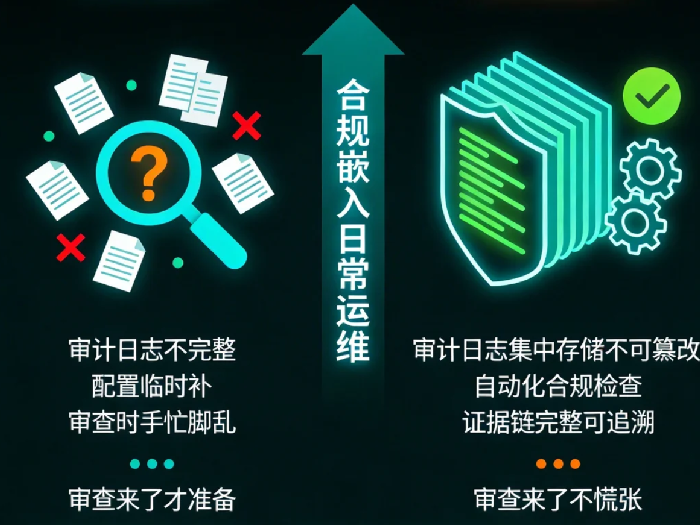

换句话说,合规不是一次性的项目,是日常运维的一部分。

所以,如果你的团队还在用“审计来了再补”的方式应付,迟早会踩坑。因为真正的审查不是走马观花,是翻你的历史记录,查你的证据链。

02 云上常见的合规框架,到底要求什么?

先快速过一遍企业最常见的几个合规框架,不求全,但求理解核心逻辑。

等保2.0(中国)

国内最基础的合规要求。核心关注:安全物理环境、通信网络、区域边界、计算环境、管理中心。云上对应的是:云平台自身需通过等保测评,租户需在云上落实安全配置(如安全组、加密、日志审计)。

GDPR(欧盟)

保护个人数据隐私。核心要求:数据最小化、用户同意、数据可携带、被遗忘权、数据泄露72小时内通知。对技术团队的影响:数据分类、加密、审计日志、数据删除机制。

SOC2(国际通用)

信任服务原则:安全性、可用性、处理完整性、保密性、隐私性。审查重点是:你声称的控制措施是否真的在运行?证据是否完整?审计师会抽查你过去一年的日志、变更记录、访问审批。

PCI DSS(支付卡行业)

处理信用卡数据的必须遵守。核心要求:防火墙配置、加密传输、访问控制、日志审计、漏洞扫描、渗透测试。

这些框架的具体条款不同,但共同点是:都要求有完整的审计日志,且日志不可篡改、保留足够长时间、可追溯。

03 审计日志:证明“我没做坏事”的唯一证据

审计日志是合规的基石。它回答审计师最核心的问题:“你说你做了这些控制,你怎么证明?”

云上审计日志主要包括三类:

管控面日志:谁在什么时候创建了服务器、修改了安全组、删除了存储桶。对应云厂商的CloudTrail、操作审计、Activity Log。

数据面日志:谁访问了数据库、谁读了对象存储里的文件、API调用记录。对应RDS日志、S3访问日志、API网关日志。

系统日志:操作系统、中间件、应用自身的日志。这部分需要自己配置采集和集中存储。

审计师会重点关注:

日志是否完整?有没有被删除的痕迹?

日志是否被篡改?有没有写入权限被滥用?

日志保留多久?能不能查到一年前的操作?

日志有没有集中存储?是不是分散在各台机器上容易丢失?

很多公司栽在“日志可被修改”这个点上。如果你把日志存在普通ECS里,有root权限的人可以删改。合规要求是“防篡改”——通常用对象存储开启WORM(一次写入,多次读取)功能,或者把日志实时同步到不可变的存储桶。

反常识观点:日志不是为了查问题,是为了证明没问题。 所以它的完整性、不可篡改性,比它的分析能力更重要。

04 云上如何配置审计证据链?

以AWS为例,一套基础的合规审计配置包括:

第一步:开启CloudTrail

记录所有API调用,写入S3桶。打开“日志文件验证”,确保日志不可篡改。设置S3桶的WORM策略,禁止删除日志。

第二步:开启Config

记录资源配置变更历史。谁在什么时候改了安全组、开了端口、删了实例,都有记录。

第三步:开启GuardDuty和Security Hub

持续检测异常行为,生成合规报告。审计师会问:“你们怎么发现安全事件?”这些工具就是你的答案。

第四步:集中日志

应用日志、系统日志、数据库日志,用Fluentd或Logstash集中到S3或OpenSearch。同样设WORM策略。

第五步:定期导出和备份

把关键日志定期导出到另一个账户或区域,防止主账户被攻破后日志被删。

阿里云、Azure有对应的产品:操作审计、配置审计、日志服务SLS、对象存储OSS的合规保留策略。

配置一次,以后审计来了,直接给审计师开一个只读权限的账号,让他自己去查。不用熬夜翻日志。

05 自动化合规检查:让审计变成“日常”

除了日志,审计师还会检查你的安全配置是否符合要求。比如:是不是所有S3桶都加密了?是不是所有管理员都启用了MFA?是不是有未使用的安全组规则?

这些如果靠人工检查,一个月查一次,累死。但云厂商提供了自动化合规检查工具:

AWS Config:写规则,检查资源配置是否符合规范。不符合的自动告警,甚至自动修复。

Azure Policy:类似,强制资源创建时符合规范。

阿里云配置审计:同样可以检查资源合规状态。

一个SaaS客户,用AWS Config写了二十几条规则,覆盖了等保和SOC2的核心要求。每周自动跑一遍,不合规的资源自动发邮件给负责人。审计来的时候,直接把Config的合规报告导出来,审计师看了说:“你们这个自动化程度,很多大公司都没做到。”

06 审查来了怎么办?三步应对

如果某天收到审计通知,不用慌,按这三步走。

第一步:确认审计范围

问清楚:审计什么框架?覆盖哪些系统?时间范围是什么?审计师需要什么证据?不要自己猜,直接问。

第二步:准备证据清单

按审计要求,提前把证据归集好。常见证据包括:

组织架构图、职责分工说明

安全策略文档、运维流程文档

近一年的审计日志、变更记录、访问审批

漏洞扫描报告、渗透测试报告

员工培训记录

第三步:预演一次

找内部或外部专家,先模拟一次审计。看看证据是否齐全、流程是否顺畅。提前发现缺漏,比正式审计时手忙脚乱强。

那个丢了三千万合同的客户,后来重建了合规体系,每个季度自己跑一次“模拟审计”。今年又遇到一个欧洲客户的合规审查,他们三天就交出了所有证据,顺利通过。负责人说:“现在不是怕审计,是审计来了就知道要准备哪几样东西,提前就备好了。”

写在最后

合规这件事,说复杂也复杂,说简单也简单。复杂在条款多、框架杂,简单在核心逻辑只有一条:你得证明你做了你该做的事。

所以,与其把合规当成“应付审查”的负担,不如把它当成“倒逼内部管理”的契机。日志统一了,权限收紧了,配置规范了——这些本来就是你该做的。

那位客户后来总结了一句话:“以前觉得合规是成本,现在觉得合规是门槛。过了这个门槛,客户才敢把数据交给你。”

你的合规,是挂在墙上的证书,还是刻在日常流程里的习惯?如果是后者,审查来了,你就不会慌。